据www.supplychainbrain.com报道,2025年第三季度末,捷豹路虎(Jaguar Land Rover)生产线因网络攻击而非零部件短缺而全面停产;数周后,欧洲多座机场因柯林斯宇航(Collins Aerospace)MUSE软件遭入侵陷入混乱。这标志着当前供应链最紧迫的系统性风险已从传统物理短缺转向数字互联引发的网络安全冲击。

61%企业一年内遭遇供应链网络攻击

原文数据显示,过去12个月内,61%的企业遭受过第三方或供应链相关网络攻击;其中近三分之一报告出现运营中断或财务损失。这一数据远超2021年Gartner预测的“到2025年全球45%组织将遭遇软件供应链攻击”的预估,凸显现实威胁已加速恶化。

攻击影响具象化:受影响企业中,38%发生客户、员工或合作伙伴数据泄露;35%承受直接财务损失或非计划性支出;33%遭遇系统宕机或运营中断。

小供应商成“软肋”:28%小微企报告连锁运营中断

- 网络攻击者正系统性转向防御薄弱的中小供应商——被称作供应链的“软腹”(soft underbelly);

- 这些企业普遍缺乏专职安全人员、成熟治理机制及应急资源;

- IO公司研究指出,在员工少于50人的企业中,28%的网络安全负责人报告数据泄露后引发下游伙伴问题或自身运营中断,高于大型企业的21%;

- 2025年10月,西班牙零售商芒果(Mango)披露客户数据经其外部营销供应商遭窃,攻击者未触及其核心系统,仅利用合作伙伴的防护缺口完成渗透。

信任机制失效:仅23%企业将供应链攻击列为首要新兴威胁

尽管事实频发,原文指出,仍有多达23%的受访企业未将供应链妥协列入其前几位新兴威胁,其关注度低于人工智能滥用、虚假信息和钓鱼攻击等议题。更值得警惕的是,超半数(61%)遭遇过供应链攻击的企业,其网络安全负责人仍对自身响应能力保持高度自信——暴露出严重的能力认知错配与战略麻痹。

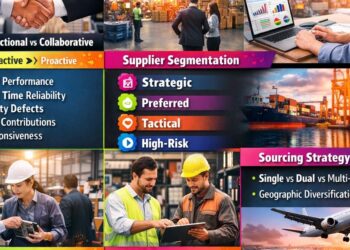

从“一次性认证”转向“持续验证”

原文强调,依赖静态评估与单次合规认证的传统模式已彻底失效。数字连接动态演进,要求安全信任必须成为可量化、可持续的过程。为此提出三项关键实践:

- 将网络安全嵌入所有合作协议:在合同中明确数据处理标准、 breach通知时限、审计权及整改义务,使安全责任具备法律约束力;

- 以持续验证替代一次性尽调:通过定期审计、自动化监控工具与实时风险评分,确保供应商安全状态长期有效;

- 构建全生命周期安全管控:覆盖供应商准入、协作运行至合约续签各阶段,使安全验证成为动态闭环。

文章指出,企业内部防护再严密,其整体安全水位仍由生态中最薄弱环节决定——而该环节正日益集中于数量庞大、能力参差的第三方服务商。

本文编译自海外媒体报道,由 SCI.AI 编辑团队整理发布。